Veracrypt ist ein Programm zum Verschlüsseln von Festplatten. Es legt bei der Installation einen Booteintrag „VeraCrypt BootLoader (DcsBoot)“ im UEFI (früher BIOS) an. Dieser muss als Standard-Booteintrag markiert werden, damit Veracrypt die Festplatte für den Bootvorgang entschlüsseln kann.

(mehr …)

Schlagwort: BIOS

-

Veracrypt, UEFI, Windows 10 und der Bootloop

-

Skylake unter Linux zum laufen kriegen am Beispiel eines Dell Latitude E7270

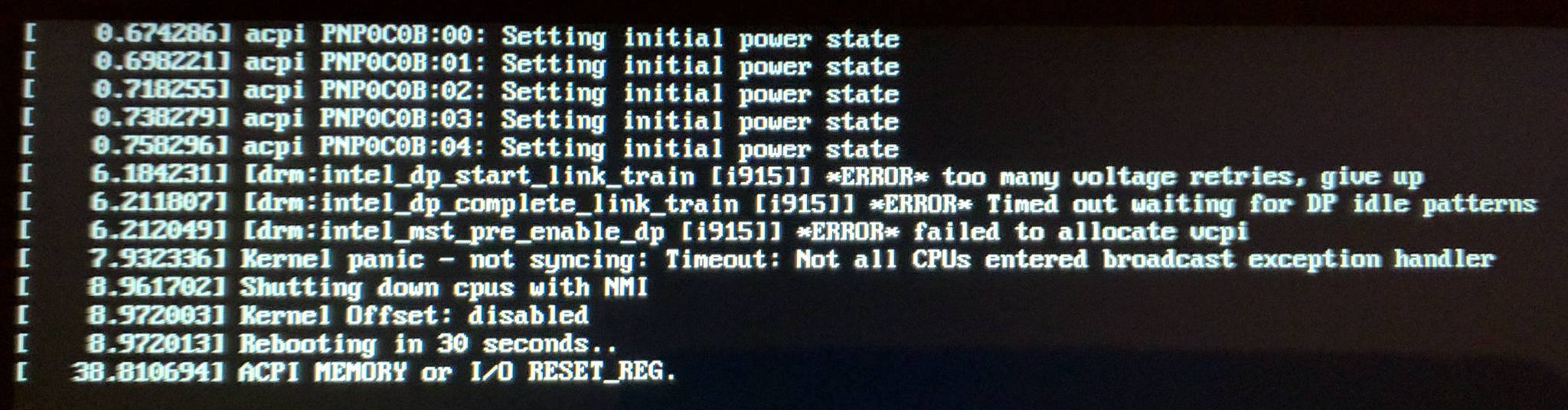

Versucht man einen Skylake Prozessor mit entsprechendem Chipsatz unter Ubuntu 15.10 zum laufen zu bekommen erhält man Fehlermeldungen wie diese, wenn man den Rechner an eine Dell Dockingstation anschließt:

[drm:intel_dp_start_link_train [i915]] *ERROR* too many voltage retries, give up [drm:indel_dp_complete_link_train [i915]] *ERROR* Timed out waiting for DP idle patterns Kernel panic - not syncing: Timeout: Not all CPUs entered broadcast exception handler Shutting down spus with NMI Kernel Offset: disabled Rebooting in 30 seconds.. ACPI MEMORY or I/O RESET_REGDie Lösung:

- Bios Update durchführen: Quelle für Dell E7270 A03. Achtung. ggf. gibt es eine neuere Version. Installation geht ohne OS.

- Ubuntu 16.04 installieren (AMD64).

- neusten Kernel (AMD64, generic) mit Intel Treiber installieren.

# cd /tmp # wget http://kernel.ubuntu.com/~kernel-ppa/mainline/drm-intel-next/current/linux-headers-4.5.X-XXX-generic_4.5.0-XXX.ZEISTEMPEL_amd64.deb # wget http://kernel.ubuntu.com/~kernel-ppa/mainline/drm-intel-next/current/linux-headers-4.5.X-XXX_4.5.0-XXX.ZEITSTEMPEL_all.deb # wget http://kernel.ubuntu.com/~kernel-ppa/mainline/drm-intel-next/current/linux-image-4.5.X-XXX-generic_4.5.X-XXX.ZEITSTEMPEL_amd64.deb # sudo dpkg -i *.deb && rm *.debAchtung: Kernel wird alle 14 Tage unter der URL geupdated.

- Intel Skylake Firmware installieren.

Download firmware

# cd /tmp tar xf skylake-guc-X.X.tar.bz2 # cd skylake-guc-X.X # sudo sh install.sh - Neustarten

Ergebnis:

Bis auf das eindocken in eine Dockingstation während ein Benutzer angemeldet ist, scheint alles zu funktionieren. Eindocken führt auch nicht mehr zu einem Absturz. Es wird nur der Bildschirm an der Dockingstation fehlerhaft erkannt. Dies lässt sich durch ab- und wieder anmelden des Benutzers oder reboot in der Dockingstation beheben.